Ciberseguridad

¡Peligro en Chrome! La lista de extensiones de IA que debes borrar hoy mismo para evitar robos

Detectan extensiones maliciosas en Google Chrome que roban datos de usuarios de ChatGPT y Gemini. Te enseñamos a proteger tus prompts y privacidad en 2026.

La FCC prohíbe los routers extranjeros: El fin del hardware “Low Cost” en redes críticas de Estados Unidos

La FCC prohíbe la venta de routers extranjeros por riesgos de seguridad nacional. Analizamos el impacto técnico y qué significa para los usuarios en 2026.

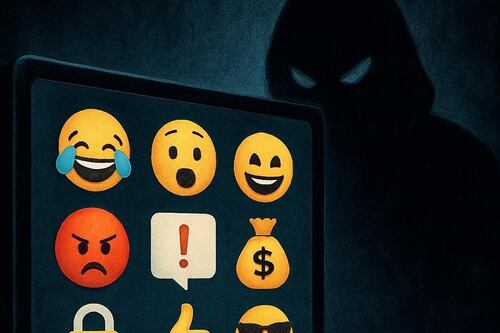

El lado oscuro de los emojis: cómo pueden convertirse en un “Caballo de Troya” digital

Expertos advierten que estos símbolos cotidianos pueden ser usados para camuflar malware.

Alerta en iOS: Todo sobre DarkSword, el nuevo método de hackeo “invisible” que tiene en jaque a los usuarios de iPhone

Descubre qué es DarkSword, el nuevo método usado por hackers para vulnerar iPhones sin clics. Te enseñamos a blindar tu dispositivo Apple hoy mismo.

Mapa del Malware 2026: Perú, México y Argentina lideran el ranking de ciberataques en la región

ESET revela el mapa del malware en América Latina. Perú lidera el ranking seguido por México y Argentina. Conoce a Rugmi, la amenaza más activa.

Ciberseguridad predictiva: La IA que detiene ataques antes de que existan

Descubre cómo los nuevos modelos de IA están logrando predecir y bloquear ciberataques antes de que ocurran. Datos, cifras y el impacto en Latinoamérica.

Por qué desactivar el WiFi al salir de casa es tu mejor defensa contra el cibercrimen

Descubre los riesgos de dejar el Wi-Fi encendido en la calle. Evita ataques de redes gemelas y rastreo de ubicación con este consejo de ciberseguridad.

Los fraudes con IA crecen un 1.000% en México; el país enfrenta su mayor crisis de identidad digital este 2026

El uso de IA para estafas en México se dispara un 1,000%. Conoce cómo funcionan los deepfakes y cómo proteger tu dinero.

Blindaje regional: Las 5 tendencias de ciberseguridad que definen la soberanía digital de Latinoamérica en 2026

Analizamos el informe de Forbes sobre las tendencias de ciberseguridad en Latam para 2026. Del ransomware de IA a la soberanía de datos.

El primer detector de estafas del mundo impulsado por IA, Norton Genie, ahora en ChatGPT

Obtén verificaciones instantáneas de estafas y consejos confiables sobre seguridad cibernética de Norton sin salir de tu conversación en ChatGPT.