Las fallas en los procesadores no dejan de acaparar titulares y hoy toca el turno de AMD. El fabricante fue notificado de vulnerabilidades en sus procesadores Ryzen y EPYC.

PUBLICIDAD

De acuerdo con investigadores del CTS-Labs de Israel, existen trece vulnerabilidades que permitirían tener acceso a información sensible del usuario e instalar malware dentro del procesador.

Estas fallas están asociadas al firmware que controla la seguridad del procesador y permitiría burlar el Windows Credential Guard para tener acceso a tus datos sensibles.

¿Cuáles son las vulnerabilidades?

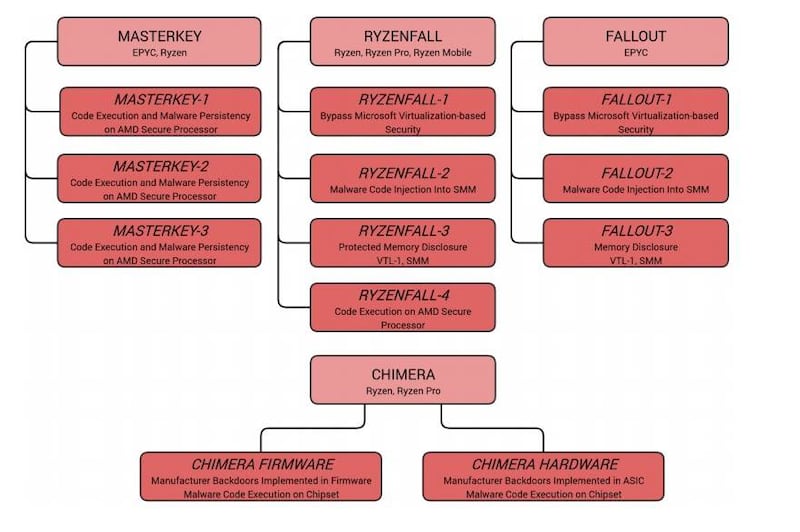

Los bugs en cuestión son RYZENFALL, FALLOUT, CHIMERA y MASTERKEY, cada una con diversas variantes que afectan a la linea de procesadores AMD Ryzen (incluyendo las series Pro y Mobile), así como los procesadores EPYC.

En el caso de RYZENFALL, la falla permite ejecutar código malicioso en inyecta malware en el procesador. Esta vulnerabilidad permitiría a un atacante tener acceso al área protegida de la memoria, así como robar credenciales de red y ejecutarse en otros computadores vulnerables.

Mientras RYZENFALL afecta a procesadores Ryzen, Ryzen Pro y Ryzen mobile, FALLOUT ataca a EPYC, el procesador para servidores. Esta vulnerabilidad permite al atacante leer y escribir en áreas protegidas de memoria como SMRAM y Windows Credential Guard.

Por último están CHIMERA y MASTERKEY, que son dos backdoor. CHIMERA permite ejecutar código en procesadores Ryzen y Ryzen Pro, o aplicar un flash al chip con malware.

El caso de MASTERKEY es similar y afecta también a los procesadores Epyc dejandolos vulnerables a un flasheo y a la ejecución de código malicioso en el procesador.

Lo curioso de estos backdoor es que un fabricante externo se encuentra involucrado: ASUS.

ASMedia, subsidiaria de ASUS y responsable de fabricar el chipset Ryzen ha enviado chips con estos backdoors que permiten inyectar código malicioso en el procesador.

¿Qué modelos de procesadores son afectados?

CTS confirma que ha investigado los modelos EPYC, Ryzen, Ryzen Pro y Ryzen Mobile. Dependiendo de la serie de procesador es la vulnerabilidad.

- Ryzen – Vulnerable a RYZENFALL, MASTERKEY y CHIMERA

- Ryzen Pro – Vulnerable a RYZENFALL y CHIMERA

- Ryzen Mobile – Vulnerable a RYZENFALL

- EPYC – Vulnerable a FALLOUT y MASTERKEY

En el sitio de AMD Flaws se ofrece una información detallada de las vulnerabilidades que afectan a millones de usuarios que ya cuentan con este hardware, así con una un conteo de las variantes que han sido explotadas satisfactoriamente.

¿Cuál es la respuesta de AMD?

AMD está al tanto de estas vulnerabilidades y ofreció su postura en una entrada de su página de comunidad. El fabricante dijo que ya realizó un estudio de las fallas y se encuentra trabajando en los parches correspondientes para resolverlas.

Es curioso que en su comunicado AMD trata de minimizar el daño argumentando que estas vulnerabilidades requieren acceso de administrador para poder hacer daño

Todos los sistemas operativos modernos e hipervisores de calidad empresarial tienen muchos controles de seguridad efectivos, como Microsoft Windows Credential Guard en el entorno de Windows, para evitar el acceso administrativo no autorizado que debería superarse para afectar estos problemas de seguridad.

De momento no hay una fecha definida para la liberación de estos parches. En el caso de MASTERKEY, RYZENFALL y FALLOUT se espera que estos lleguen en forma de parche para firmware en las próximas semanas.

Se dice que ninguno tendrá un impacto negativo en el rendimiento, como ocurre con la mitigación de fallas Meltdown y Spectre.